L'autenticació multifactor (MFA) s'utilitza per afegir una altra capa de seguretat als comptes/identitats IAM. AWS permet als usuaris afegir MFA als seus comptes per protegir encara més els seus recursos. AWS CLI és un altre mètode per gestionar els recursos d'AWS que també es poden protegir mitjançant MFA.

Aquesta guia explicarà com utilitzar MFA amb AWS CLI.

Com utilitzar MFA amb AWS CLI?

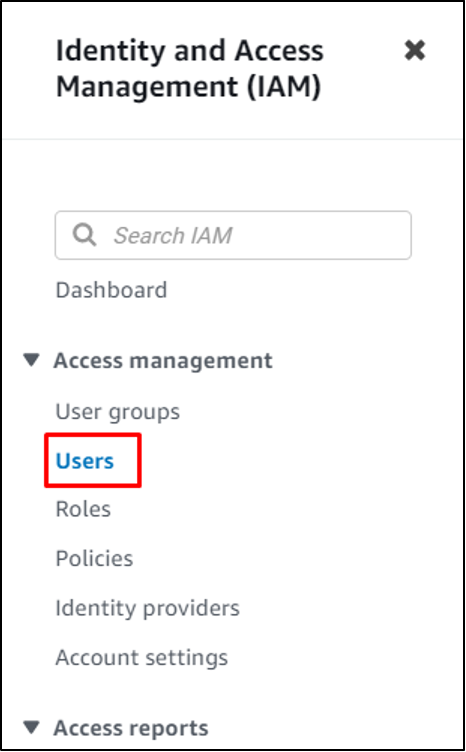

Visiteu la Gestió d'Identitats i Accés (IAM) des de la consola AWS i feu clic a ' Usuaris ” pàgina:

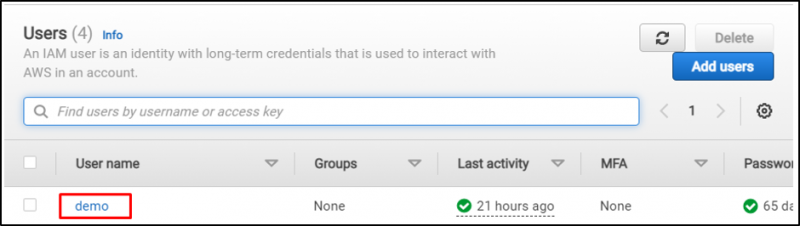

Seleccioneu el perfil fent clic al seu nom:

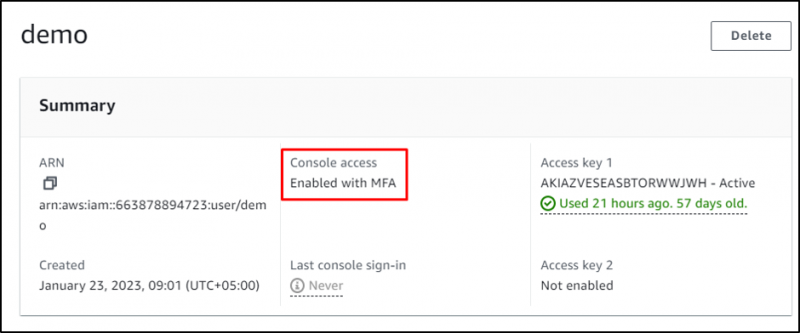

Cal tenir un perfil habilitat amb MFA:

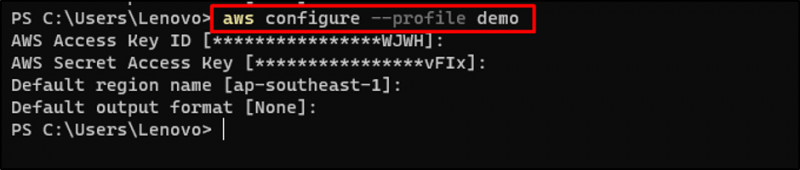

Visiteu el Terminal des del vostre sistema local i configurar l'AWS CLI:

aws configure --profile demo

Utilitzeu l'ordre AWS CLI per confirmar la configuració:

aws s3 ls --profile demoL'execució de l'ordre anterior mostrava el nom del cub S3 que mostrava que la configuració és correcta:

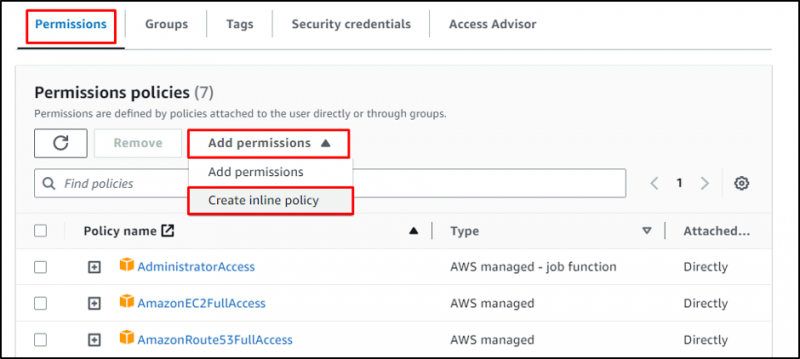

Torneu a la pàgina Usuaris d'IAM i feu clic a ' Permisos ” secció:

A la secció de permisos, amplieu el ' Afegeix permisos ' i feu clic a ' Crea una política en línia botó ”:

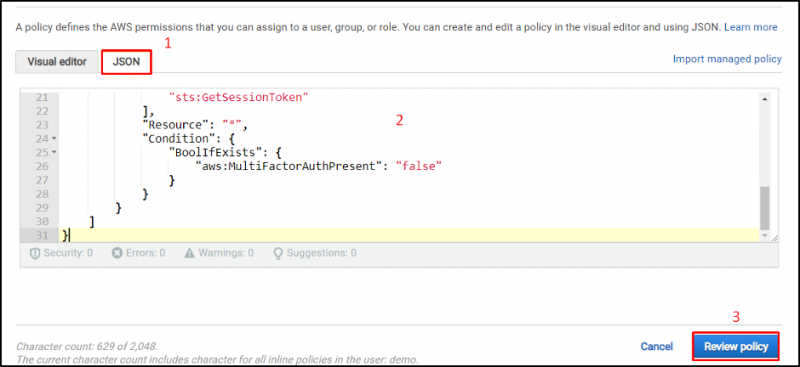

Enganxeu el codi següent a la secció JSON:

{'Versió': '2012-10-17',

'Declaració': [

{

'Sid': 'MustBeSignedInWithMFA',

'Efecte': 'Negar',

'NotAction': [

'iam:CreateVirtualMFADevice',

'iam:DeleteVirtualMFADevice',

'ja:ListVirtualMFADevices',

'iam:EnableMFADevice',

'jam:ResyncMFADevice',

'iam:ListAccountAliases',

'ja:ListUsers',

'iam:ListSSHPublicKeys',

'iam:ListAccessKeys',

'iam:ListServiceSpecificCredentials',

'ja:ListMFADevices',

'iam:GetAccountSummary',

'sts:GetSessionToken'

],

'Recurs': '*',

'Condició': {

'BoolIfExists': {

'aws:MultiFactorAuthPresent': 'fals'

}

}

}

]

}

Seleccioneu la pestanya JSON i enganxeu el codi anterior a l'editor. Feu clic a ' Política de revisió botó ”:

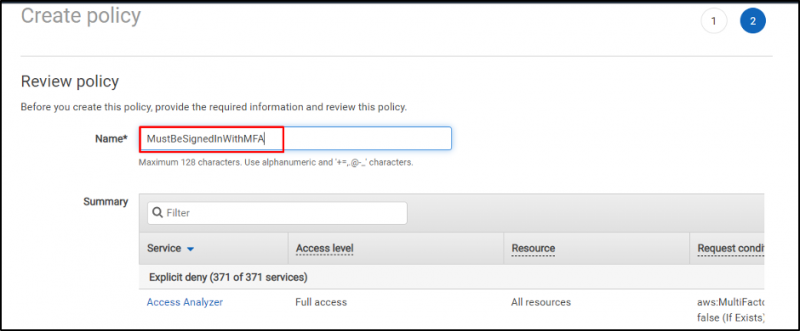

Escriviu el nom de la política:

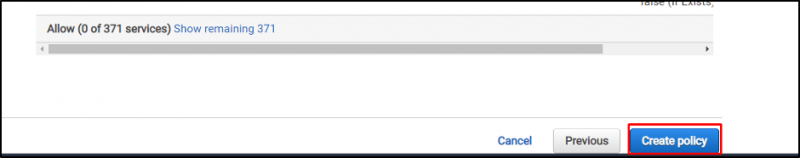

Desplaceu-vos cap avall fins a la part inferior de la pàgina i feu clic a ' Crea una política botó ”:

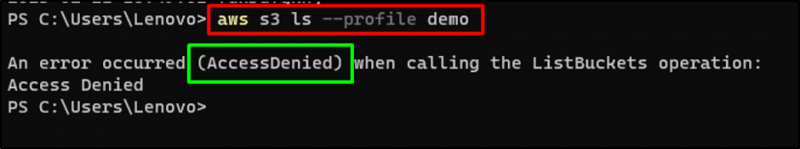

Torneu al terminal i torneu a comprovar l'ordre AWS CLI:

aws s3 ls --profile demoAra l'execució de l'ordre mostra el ' Accés denegat 'error:

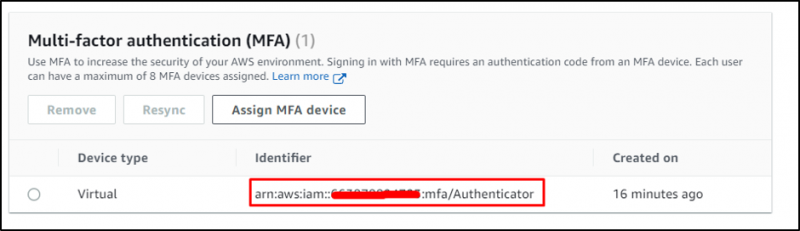

Copieu l'ARN del ' Usuaris ” Compte MFA:

A continuació es mostra la sintaxi de l'ordre per obtenir les credencials del compte MFA:

aws sts get-session-token --serial-number arn-of-the-mfa-device --token-code code-from-tokenCanvia el ' arn-del-dispositiu-mfa 'amb l'identificador copiat del tauler d'AWS IAM i canvieu' codi-des-token ” amb el codi de l'aplicació MFA:

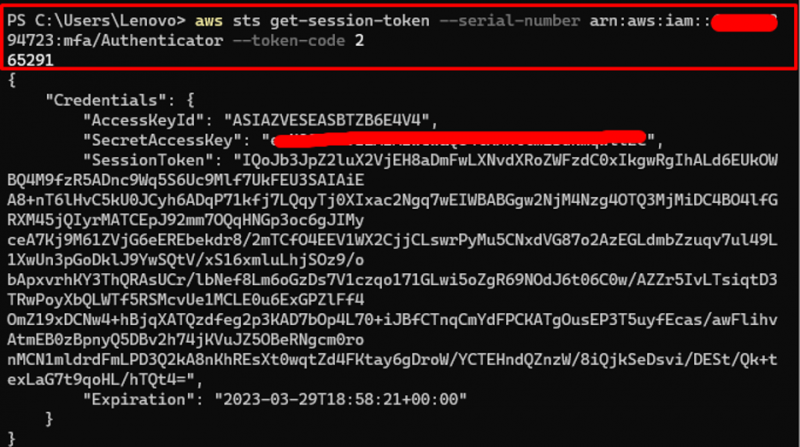

aws sts get-session-token --serial-number arn:aws:iam::*******94723:mfa/Authenticator --token-code 265291Copieu les credencials proporcionades a qualsevol editor per utilitzar-les al fitxer de credencials més endavant:

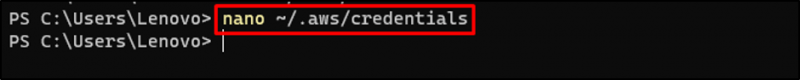

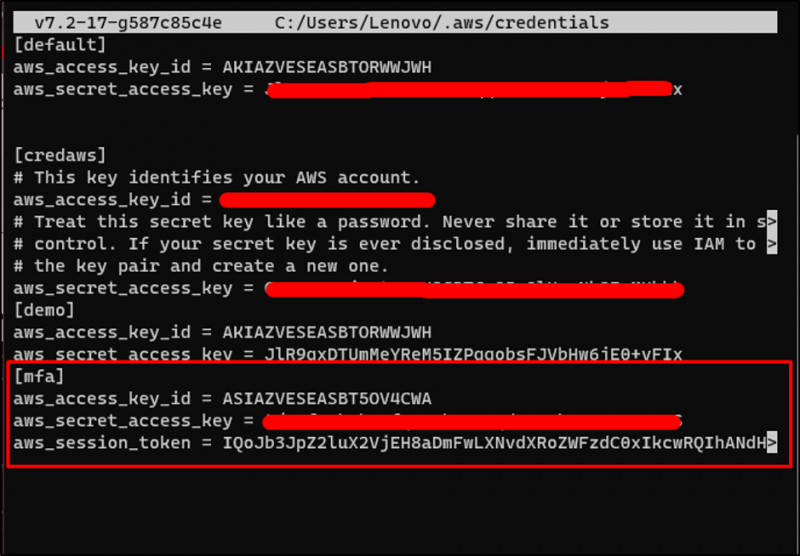

Utilitzeu l'ordre següent per editar el fitxer de credencials d'AWS:

nano ~/.aws/credentials

Afegiu el codi següent al fitxer de credencials:

[mfa]aws_access_key_id = Clau d'accés

aws_secret_access_key = Clau secreta

aws_session_token = SessionToken

Canvieu AccessKey, SecretKey i SessionToken amb el ' AccessKeyId ”, “ SecretAccessId ”, i “ SessionToken ” proporcionat al pas anterior:

[mfa]aws_access_key_id = Clau d'accés

aws_secret_access_key = t/SecretKey

aws_session_token = IQoJb3JpZ2luX2VjEH8aDmFwLXNvdXRoZWFzdC0xIkcwRQIhANdHKh53PNHamG1aaNFHYH+6x3xBI/oi4dPHi9Gv7wdPAiBFqZZtIcHg+A6J4HqV9pvN1AmCsC+WdBFEdNCtIIpCJirvAQhYEAEaDDY2Mzg3ODg5NDcyMyIM6ujtSkPhFzLfhsW6KswBiBfBeZAaIBPgMuLAKbRym58xlbHoQfAygrxrit671nT+43YZNWpWd/sX/ZpHI56PgBsbc6g2ZfBRQ/FTk3oSjWbl9e/SAzPgPLhje6Cf4iEc8slLjwDs/j5EGymADRowQDJsVvKePy1zTMXUj1U1byb0X6J3eNEPvx24Njg4ugJ95KzpPGnqdLrp/z/BnSN3dMt77O2mAleniQyPpw/nVGn73D60HtBx3EJzvmvwthHcdA6wM/Gvdij0VcRC4qoN/8FaymyCwvwvMeAVMPu/j6EGOpgBK4sd1Ek++dSVSCWBeOX6F93SgnTZkjKWFkc6ki4QXP0IQm/+NvBGviMJQAyJ/yRU58tW9Q9ERhgHSfwZNSKQ3EWsPlaCitJqQV15l8VDtPEyNgl1exAzBSt2ZZBthUc3VHKN/UyhgUXtn8Efv5E8HP+fblbeX2ExlfC9KnQj6Ob5sP5ZHvEnDkwSCJ6wpFq3qiWR3n75Dp0=

Comproveu les credencials afegides mitjançant l'ordre següent:

més .aws/credentials

Utilitzeu l'ordre AWS CLI amb el ' mfa ' Perfil:

aws s3 ls --profile mfaL'execució correcta de l'ordre anterior suggereix que el perfil MFA s'ha afegit correctament:

Es tracta d'utilitzar MFA amb AWS CLI.

Conclusió

Per utilitzar MFA amb AWS CLI, assigneu MFA a l'usuari IAM i, a continuació, configureu-lo al terminal. Després d'això, afegiu una política en línia a l'usuari perquè només pugui utilitzar determinades ordres a través d'aquest perfil. Un cop fet això, obteniu les credencials MFA i, a continuació, actualitzeu-les al fitxer de credencials d'AWS. De nou, utilitzeu les ordres de l'AWS CLI amb un perfil MFA per gestionar els recursos d'AWS. Aquesta guia ha explicat com utilitzar MFA amb AWS CLI.