Aquest article mostra com gestionar secrets mitjançant AWS Secrets Manager i RDS.

Què és un gestor secret?

Experts i persones de tot el món també han plantejat amenaces de seguretat i problemes de privadesa. Per protegir els vostres secrets digitals, com ara les credencials de la base de dades, l'API i els testimonis, AWS Secret Manager és la vostra eina de referència per a aquest propòsit.

AWS Secret Manager ajuda les empreses i organitzacions a protegir els seus recursos i serveis d'intencions malicioses i ciberatacs per segrestar o robar dades sensibles. Aquest servei afegeix una capa addicional de seguretat als recursos i us permet escalar i gestionar fàcilment els secrets.

Com gestionar els secrets amb AWS Secret Manager i RDS?

Sempre que un usuari configura el clúster RDS, requereix informació sobre la regió, el nom d'usuari i la contrasenya del clúster i l'identifica mitjançant un identificador únic del clúster. La integració de l'RDS amb el Gestor secret us permetrà protegir les vostres credencials RDS i gestionar-les en conseqüència.

Mitjançant l'ús del Gestor de secrets, podeu definir el cicle de vida d'aquests secrets i integrar-los amb altres recursos. En aquest article, afegirem AWS Secret Manager amb funció Lambda al nostre clúster RDS.

A continuació es mostren alguns passos per a aquest propòsit:

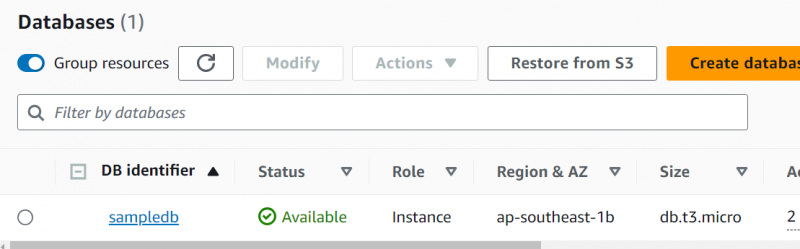

Pas 1: creeu un clúster RDS

El gestor secret s'utilitza àmpliament per protegir les credencials de la base de dades. Per tant, el primer pas és crear un clúster RDS. Per a això, consulteu aquest article: ' Com crear un clúster RDS a AWS? ”. Tenim el clúster RDS en funcionament:

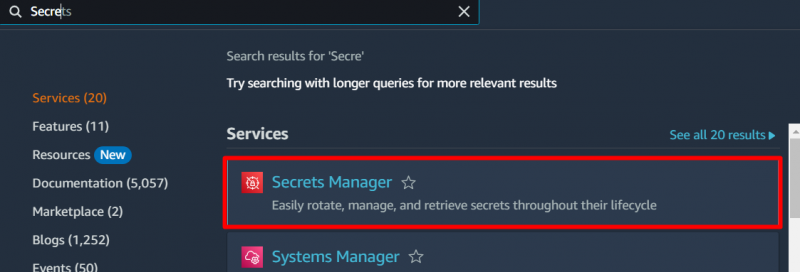

Pas 2: AWS Secret Manager

A la Consola de gestió d'AWS, cerqueu i seleccioneu ' Gestor de secrets ”:

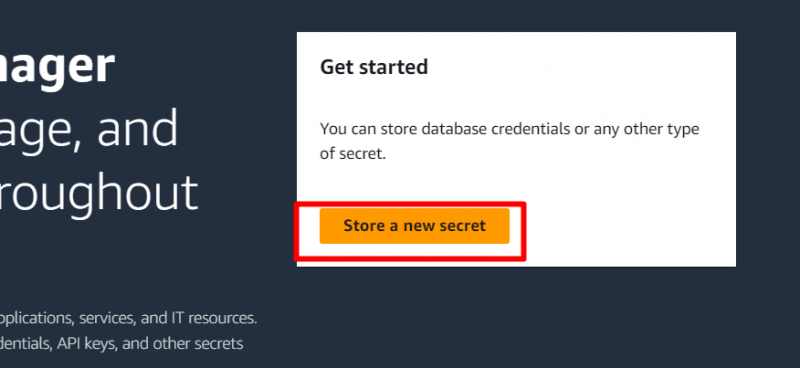

A la interfície Secret Manager, feu clic a 'Guardar un nou secret' botó:

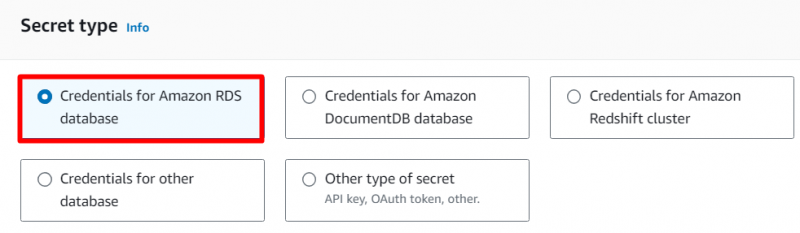

En el Tipus secret , seleccioneu el 'Credencials per a la base de dades d'Amazon RDS' opció tal com l'estem configurant per a l'RDS:

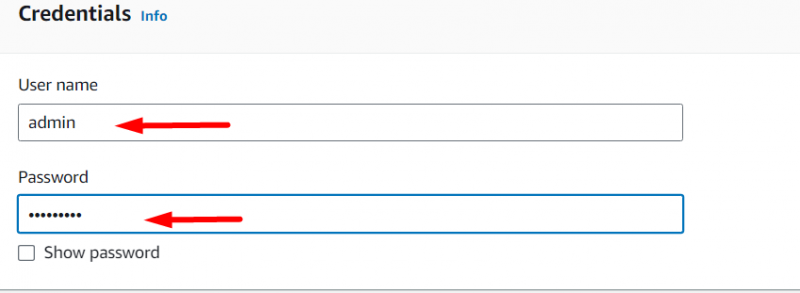

El següent és el Credencials secció. En aquesta secció, proporcioneu el Nom d'usuari i Contrasenya per a la base de dades RDS que acabem de crear:

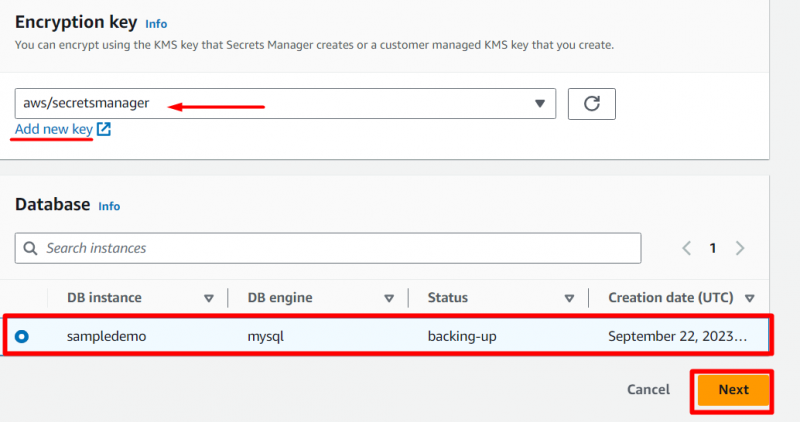

En el Clau de xifratge secció, l'usuari pot utilitzar el predeterminat proporcionat per l'AWS Secret Manager o crear-ne un de nou fent clic al botó 'Afegeix una clau nova' opció. De la mateixa manera, a la Base de dades secció, seleccioneu 'Instància de base de dades' que has creat i colpeja el 'Pròxim' botó:

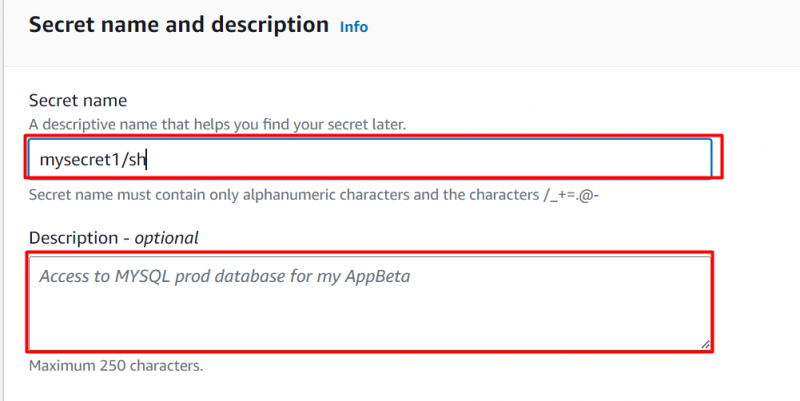

Proporcioneu un nom únic per a 'Secret' això ens ajudarà a identificar-lo més endavant. La descripció és opcional. Tanmateix, l'usuari també pot proporcionar una descripció personalitzada aquí:

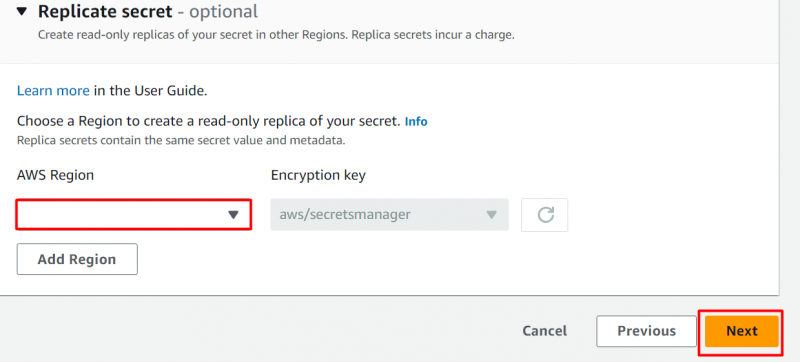

A la interfície , el Secret Manager també ens proporciona la facilitat per replicar el secret. Per a això, seleccioneu una regió en la qual voleu crear la rèplica. En aquesta demostració, no necessitem cap rèplica, per tant, mantenint la resta de la configuració per defecte, toqueu el botó 'Pròxim' botó:

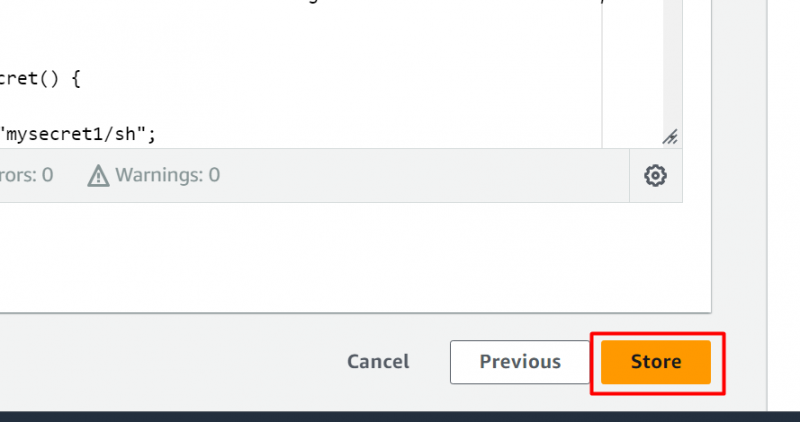

Mantenint el valor predeterminat, ara revisem i editem la informació. Després de confirmar la informació proporcionada, feu clic a 'Botiga' botó per crear i emmagatzemar el secret:

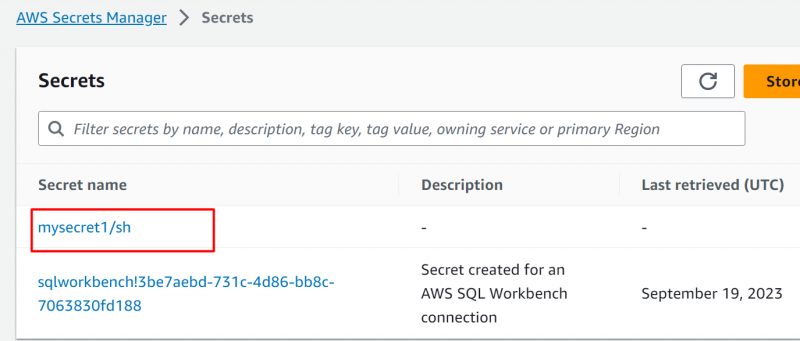

Aquí, el secret és creat amb èxit . Feu clic a ' Nom del secret ” per veure les seves configuracions:

Desplaçant-nos cap avall per la interfície, tindrem la secció Exemple de codi. En aquesta secció, es genera un codi Gestor secret. Copieu aquest codi tal com s'utilitzarà al fitxer Funció Lambda:

// Utilitzeu aquest fragment de codi en la teva aplicació.// Si necessites més informació sobre configuracions o implementació del codi d'exemple, visiteu els documents d'AWS:

// https: // docs.aws.amazon.com / sdk-for-javascript / v3 / guia-desenvolupador / get-started.html

importar {

SecretsManagerClient,

GetSecretValueCommand,

} des de '@aws-sdk/client-secrets-manager' ;

const nom_secret = 'el meusecret1/sh' ;

client const = nou SecretsManagerClient ( {

regió: 'ap-sud-est-1' ,

} ) ;

deixar resposta;

provar {

resposta = esperar client.send (

nou GetSecretValueCommand ( {

SecretId: nom_secret,

VersionStage: 'ACTUALMENT' , // VersionStage per defecte és AWSCURRENT si sense especificar

} )

) ;

} agafar ( error ) {

// Per obtenir una llista d'excepcions llançades, vegeu

// https: // docs.aws.amazon.com / administrador de secrets / més recent / apireferència /

API_GetSecretValue.html

error de llançament;

}

const secret = resposta.SecretString;

// El teu codi va aquí

Pas 3: creeu la funció Lambda

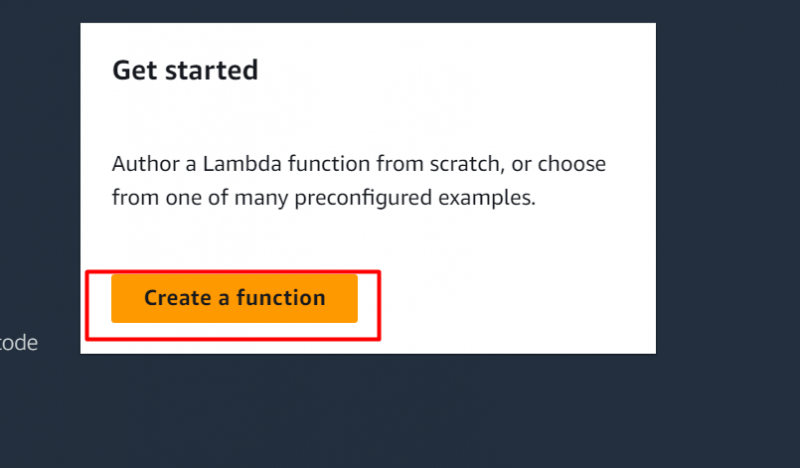

A la interfície de la funció Lambda, feu clic a ' Crea una funció botó ”:

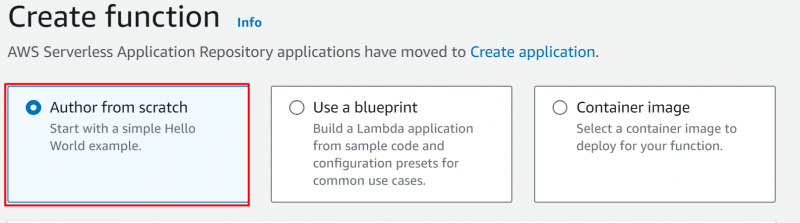

Feu clic a 'Autor des de zero' opció de la 'Crear una funció' interfície:

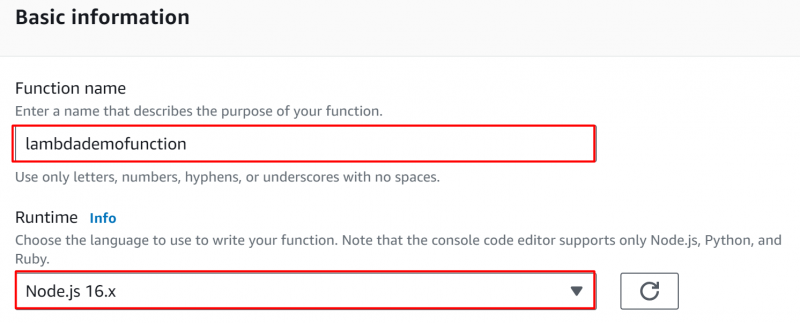

A continuació, ens movem cap a la 'Informació bàsica' secció. Proporcioneu el nom de la funció al fitxer 'Nom de la funció' camp i després proporcioneu el 'Temps d'execució' medi ambient. Aquí hem seleccionat el 'Node.js 16. x' al camp Runtime:

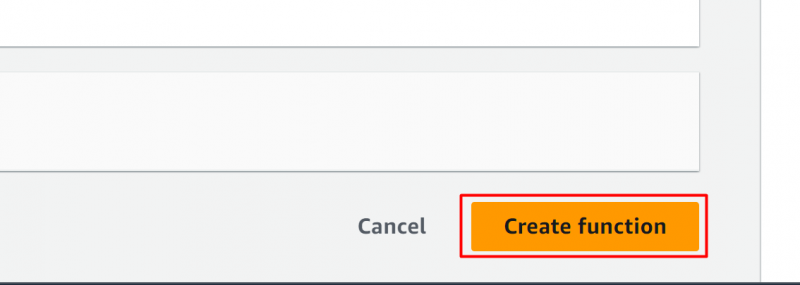

Feu clic a 'Crear funció' botó:

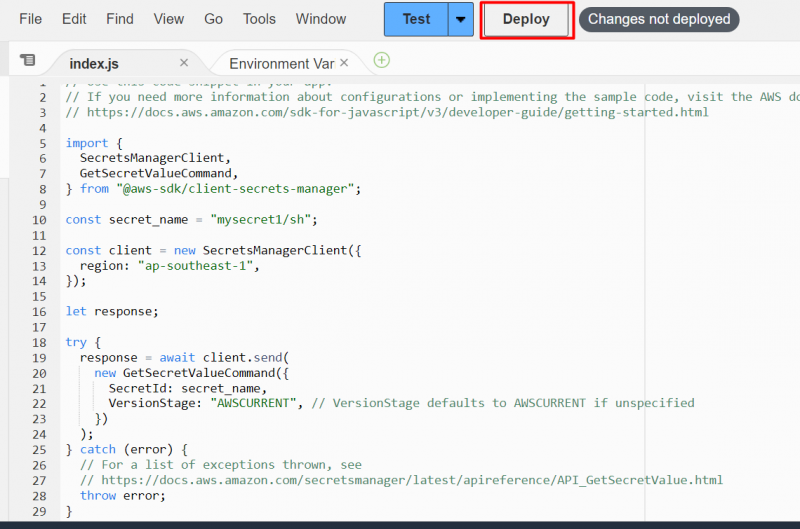

Aquí, hem enganxat el codi que va generar Gestor secret . Després d'enganxar el codi, feu clic a 'Desplegar' botó:

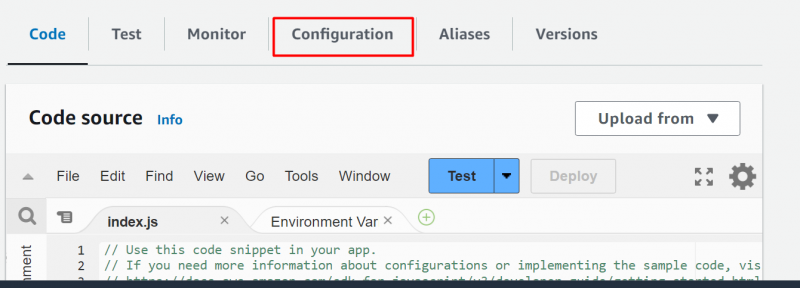

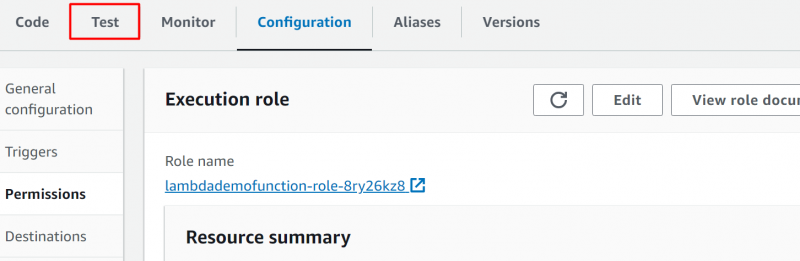

Després de desplegar tots els canvis, feu clic a 'Configuració' pestanya per permetre els permisos per a Secret Manager:

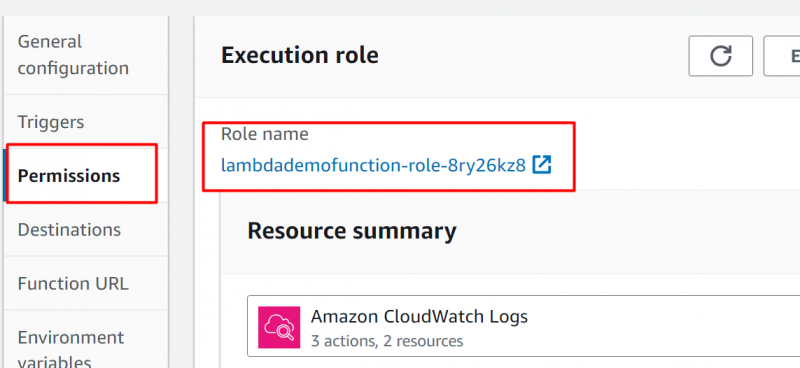

Feu clic a 'Permisos' opció de la 'Configuracions' pestanya. Això mostrarà el ' Paper d'execució” interfície i feu clic a l'enllaç següent sota el 'Nom del rol' camp:

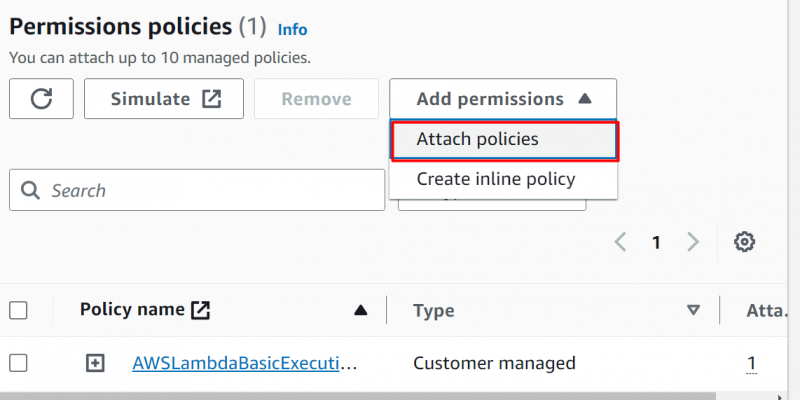

En el 'Política de permisos' secció, feu clic a 'Afegir permisos' botó. Des del menú desplegable, feu clic a 'Adjuntar polítiques' opció:

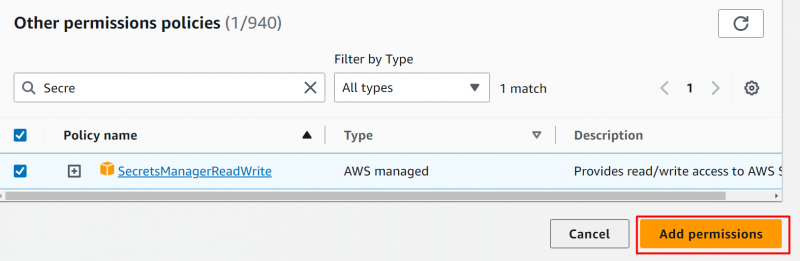

En el 'Altres polítiques de permisos' secció, cerqueu i seleccioneu 'SecretsManagerReadWrite' opció. Toca el 'Afegir permisos' botó:

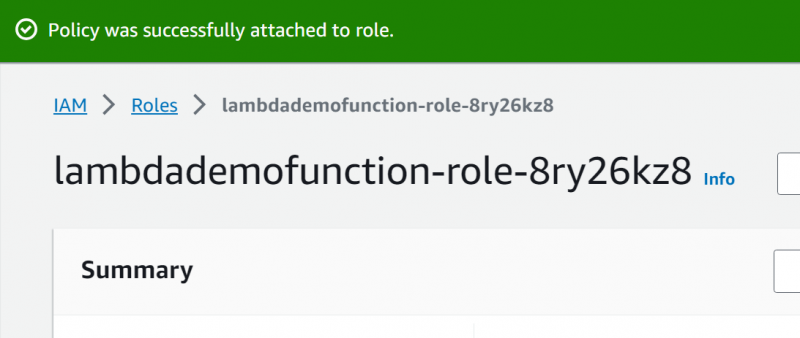

Aquí la política s'ha adjuntat i configurat correctament:

Pas 4: verifiqueu l'accés secret

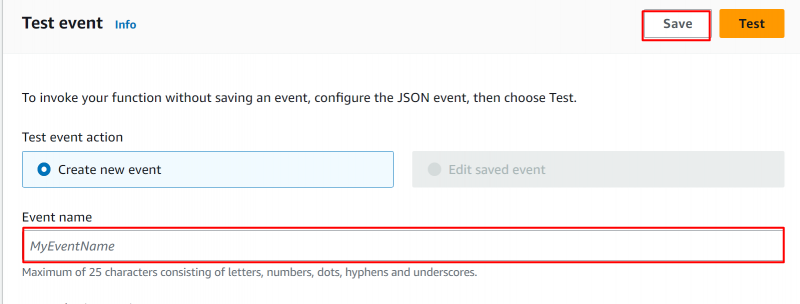

Ara aneu a la interfície del tauler de control de Lambda. Feu clic a 'Prova' pestanya:

A la interfície següent, proporcioneu un nom per a l'esdeveniment de prova al fitxer 'Nom de l'esdeveniment' camp. Feu clic a 'Desa' botó per aplicar configuracions:

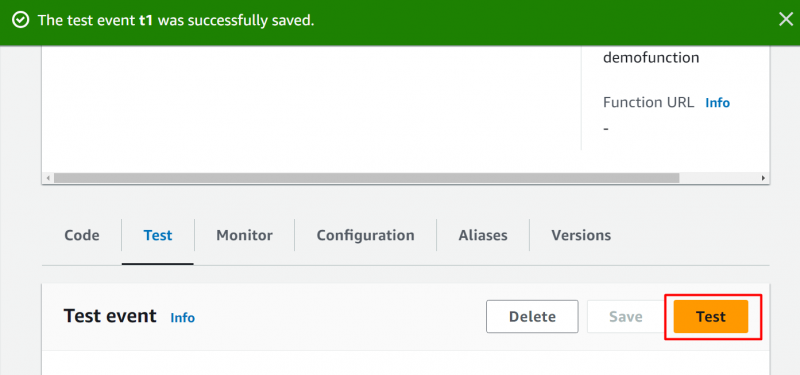

Aquí la prova s'ha configurat correctament. Feu clic a 'Prova' botó:

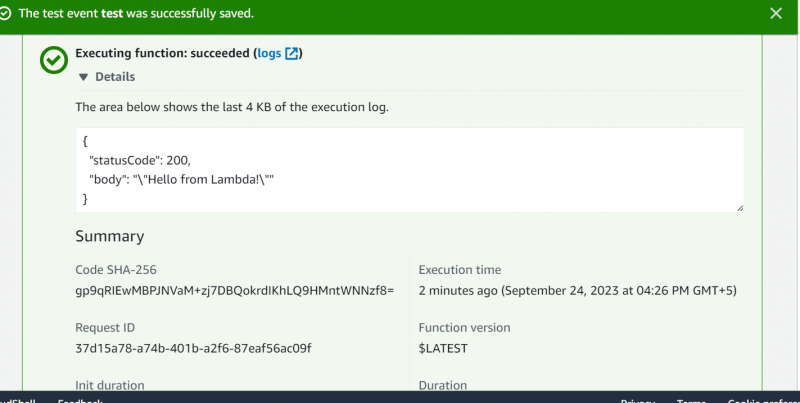

Aquí farem clic a 'Prova' botó de nou i mostrarà la sortida següent:

Això és tot d'aquesta guia.

Conclusió

Per gestionar secrets a Secret Manager, creeu el clúster RDS, connecteu-lo a Secret Manager i, a continuació, executeu aquest codi a la funció Lambda configurada. La funció Lambda definirà si es pot accedir al secret o no executant-hi el codi que conté l'especificació del clúster RDS. Aquest article és una guia pas a pas per gestionar secrets mitjançant AWS Secret Manager i RDS.